Quante volte vi siete sentiti dire che i vostri dati non sono al sicuro, che oggi la tecnologia mette in seria discussione la sicurezza globale? Purtroppo in parte dobbiamo dare ragioni a queste dicerie, in quanto è quasi all’ordine del giorno che vengano scoperte falle di sistema, soprattutto nel mondo degli smartphone Android, troppo spesso diversificato da interfacce proprietarie, ma soprattutto dalla scelta di processori.

Purtroppo in quanto vi racconteremo oggi, il protagonista in senso negativo è MediaTek, il noto produttore taiwanese di processori per dispositivi mobili, spesso considerato in malo modo dall’utenza mobile per via delle scarse prestazioni che offre sui dispositivi equipaggiati con tali SoC. Ma oggi la vicenda riguarda altro, ossia una vulnerabilità scoperta all’interno di alcuni chip MediaTek, potenzialmente pericolosoa che ha coinvolto e tuttora coinvolge tantissimi dispositivi.

Va specificato in realtà che la responsabilità di MediaTek è limitata, poichè già da Maggio 2019 si era accorta della falla ed aveva rilasciato una patch per risolverla, ma non tutti i produttori di smartphone l’hanno recepita ed implementata sui loro dispositivi. Fatto sta, che un membro di XDA ha scoperto l’exploit e lo ha utilizzato, fortunatamente per scopi non legati alla malafede, anzi per scopi positivi, ma ciò non toglie le potenzialità negative che la falla di sicurezza porta con sè.

In particolare il membro di XDA ha utilizzato l’explout per acquisire i permessi di root dul Tablet Fire di Amazon, difficile da moodare poichè di base presuppone un bootloader non sbloccabile, appositamente implementato da Amazon per non permettere l’esecuzione di servizi esterni al suo ecosistema. Sfruttando la vulenrabilità del chip MediaTek, il modder è riuscito invece ad ottenere i permessi di root bypassando lo sblocco del bootloader.

Scoperta pericolosa vulnerabilità nei SoC MediaTek: scopri se il tuo OPPO / Realme è a rischio

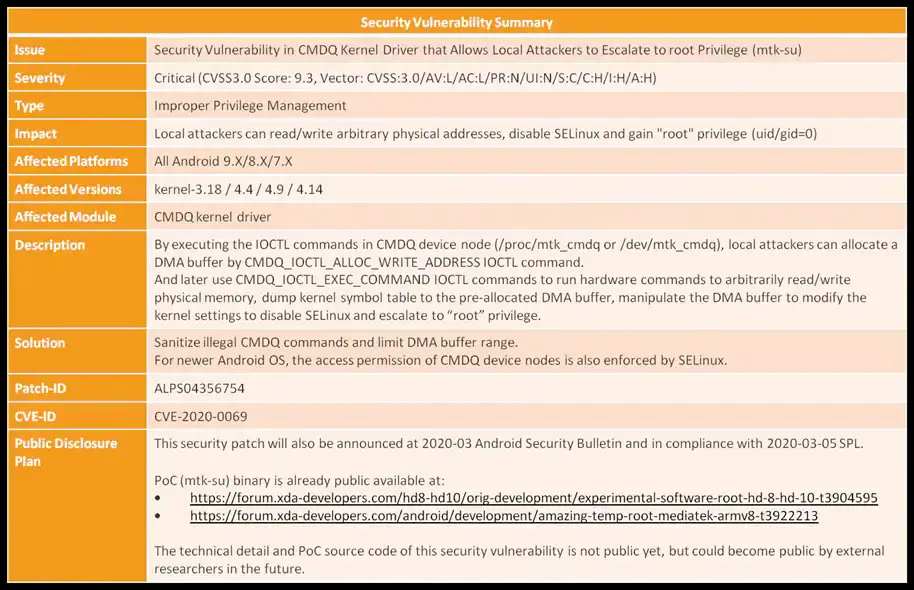

Questa vulnerabilità è presente sui seguenti chipset MediaTek:MT6735, MT6737, MT6738, MT6739, MT6750, MT6753, MT6755, MT6757, MT6758, MT6761, MT6762, MT6763, MT6765, MT6771, MT6779, MT6795, MT6797, MT6799, MT8163, MT8167, MT8173, MT8176, MT8183, MT6580 e MT6595. Tra i dispositvi coinvolti troviamo il Realme 1, ma anche OPPO A5, la serie OPPO F5 / A73 (solo android 8.x), la serie OPPO F7 (solo android 8.x) e la serie OPPO F9 (solo android 8.x), per citarne alcuni.

Vi chiederete perchè è così pericolosa questa vulnerabilità, e la risposta è che il bootloader rende possibile la verifica della firma nell’immagine di avvio del sistema operativo, rendendo possibile l’avvio solo ai software ufficiale, ossia dove è garantito uno standard di sicurezza, ma se procediamo allo sblocco del bootloader acquisendo i permessi di root, otteniamo senz’altro benefici sul fronte modding ma ci esponiamo anche a potenziali rischi, come l’accesso ad informazioni personali.

Ma in questo caso la pericolosità è rappresentata proprio dal fatto che possiamo acquisire i permessi di root senza sbloccare il bootloader, con possibilità di farlo anche in modalità remota, tramite un’app esterna che esegua le righe del codice malevolo all’insaputa dell’utente. Ad ogni modo la stessa MediaTek ha condiviso le note sulla vulnerabilità che è presente sulle versioni di kernel Linux 3.18, 4.4, 4.9 e 4.14 con le versioni Android Nougat, Oreo e Pie.

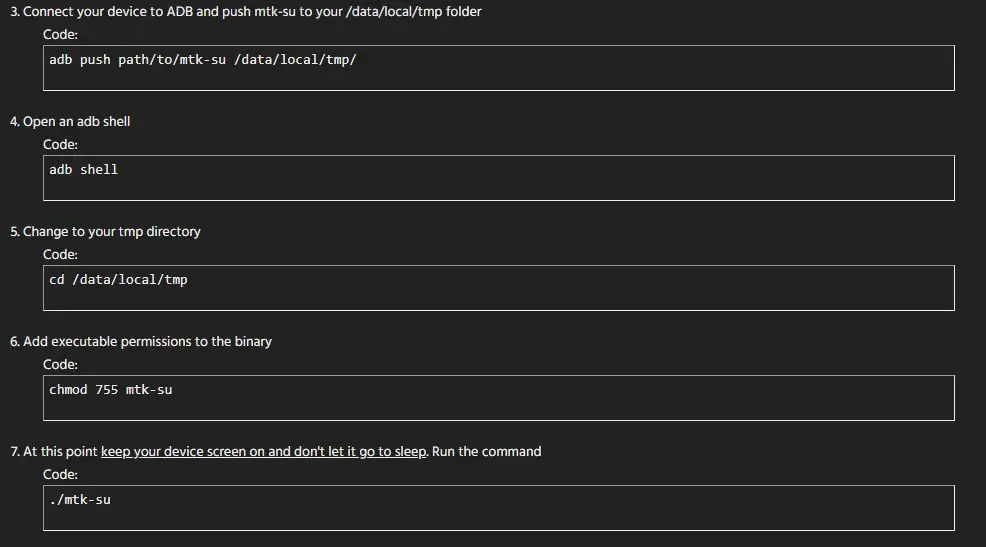

Ma come verificare se il vostro dispositivo è affetto da questa vulnerabilità? Potete proseguire ad un controllo tramite uno script rilasciato sul forum XDA e raggiungibile qui: se otterretel’accessoalla shell di root vuol dire che sul vostro dispositivo può essere sfruttata la vulnerabilità MediaTek-su. In caso positivo dovete solo sperare che arrivi un aggiornamento da parte del produttore del vostro dispositivo oppure che ottenga le patch di sicurezza aggiornate a marzo 2020.